さめりこ

さめりこ情報処理安全確保支援士試験を受験しようと思います!

だけど…合格自信ないなぁ…

確かに…情報処理安全確保支援士試験はIT資格の中でも高難易度に分類されており、合格するのは容易ではありません。

当記事では、前提知識で必要となる情報セキュリティの基礎知識を解説するね。

この記事を読めば、情報セキュリティの概要・目的・考え方が理解できるようになるよ!

情報セキュリティとは?

そもそも…情報セキュリティって何だろう?

パスポートを長くするとか記号を含めるといった対策のことかな?

それも情報セキュリティの1つとして正しいですね!

情報処理安全確保支援士試験で問われる情報セキュリティについて解説するね。

セキュリティといったらマンションやホテルのオートロックや店舗の防犯カメラといった安全を守る対策全般のことです。

この中で情報セキュリティとして扱われるのは、「コンピュータのデータ・顧客情報・技術情報」といった情報に対するセキュリティのことです。

情報セキュリティというのは、技術だけでは安全を担保することはできず、組織的なマネジメントを含めて全体的に対策を考えていくことが重要となります。

情報セキュリティで何を守る?

なるほど…具体的に何を守るの?

情報セキュリティで守るものは「情報資産」だよ!

具体的に説明するね。

情報資産とは、企業にとって必要な価値あるものを資産と呼びます。

この資産には、不動産や商品といった形あるモノだけではなく、顧客の情報や技術・特許情報であったり、人の知識も含まれるよ!

なるほど…じゃあ情報資産を全力で守れば良いのかな?

確かに…全てを全力で守ることができれば良いのですが、現実的には、資産価値などによって守り方を柔軟に変えないと使い勝手が悪くなったり、コストが莫大に掛かる問題が発生するんだ。

そのためには、情報資産の脅威、脆弱性、リスクを洗い出すことが必要になるよ!

脅威

情報資産の脅威って何だろう?

情報資産の脅威とは、組織やシステムに損害を与える可能性があるインシデントの潜在的な原因のことだよ!

情報資産は、人為的(意図的)、人為的(偶発的)、環境的に分類することができます。

- 人為的(意図的)な脅威

(例)ウイルス感染、盗聴、盗難、不正アクセス、なりすまし、サービス不能など - 人為的(偶発的)な脅威

(例)プログラムのバグ、誤ったデータ削除など - 環境的な脅威

(例)地震、台風、津波、洪水、落雷、火災など

脆弱性

情報資産の脆弱性って何だろう?

情報資産の脆弱性とは、脅威に対する弱点のことだよ!

重要な売上データが入っているパソコンが誰でもアクセスできる環境にあれば、データの盗難にあう可能性があります。

こういったことを情報資産の脆弱性といいます。

リスク

情報資産のリスクって何だろう?

情報資産のリスクとは、とある脅威が脆弱性と利用して損害を与える可能性のことだよ!

情報資産の脅威を洗い出して、脆弱性を考慮したリスクの大きさを推定することをリスクアセスメントといいます。

情報セキュリティリスクの大きさは、一般的に「情報資産の価値×脅威の価値×脆弱性の度合い」で求めることができます。

情報セキュリティの重要ポイント

なるほど…どんなことに気を付けて対策すれば良いのかな?

情報セキュリティの重要ポイントについて解説するね!

情報セキュリティの重要ポイントは、当たり前のことを確実に全員が守ることです。

どれだけ素晴らしい技術をもって対策して外部からの攻撃を防げたとしても、内部の人間が組織を裏切って情報を盗み見たり、データを持ち出したり、抜け穴を外部に漏らしたりすると容易にセキュリティは突破することが可能となります。

そのため、組織として会社は、全員が守るべきルール「情報セキュリティポリシー」を制定し、教育をすることが情報セキュリティの中でも非常に重要なポイントとなります。

情報セキュリティの基本的な考え方

情報セキュリティってどうやって考えていけば良いのかな?

情報セキュリティを確保するためのシステムであるISMS(情報セキュリティマネジメントシステム)では、以下のように説明しているよ!

「ISMSの採用は、組織の戦略的決定である。組織のISMSの確率及び実施は、その組織のニーズ及び目的、セキュリティ要求事項、組織が用いているプロセス、並びに組織の規模および構造によって影響を受ける。」

これを要約すると、情報セキュリティの基本的な考え方とは、「組織が戦略的に決定し、組織の状況によって臨機応変に対応する」ということになります。

情報セキュリティの定義

情報セキュリティってどんな定義があるの?

情報セキュリティの定義は、JIS Q 27000(ISO/IEC 27000)で定義されてありますが、それぞれの頭文字をとって「CIA」と呼ばれているよ!この3つをバランス良く守っていくことが非常に大事になります。

- 機密性(Confidentiality)

認可されていない個人、エンティティ又はプロセスに対して、情報を使用させず、また、開示しない特性 - 完全性(Integrity)

正確さ及び完全さの特性

- 可用性(Availability)

認可されたエンティティが要求したときに、アクセス及び使用が可能である特性

この3つを理解して覚えれば良いのかな?

最低限、この3つは覚えないといけないけど、次の4つの特性も情報セキュリティの定義に含まれることがあるから解説するね!

- 真正性(Authenticity)

ある対象(人やモノ、データ、記録など)が、それが何であるかの記述や主張の通り、本物であること。

- 責任追跡性(Accountability)

あるエンティティとの動作が、その動作から動作主のエンティティまで一意に追跡できることを確実にする特性

- 否認防止(Non-Repudiation)

主張された事象又は処置の発生、及びそれを引き起こしたエンティティを証明する能力

- 信頼性(Reliability)

意図する行動と結果とが一貫しているという特性

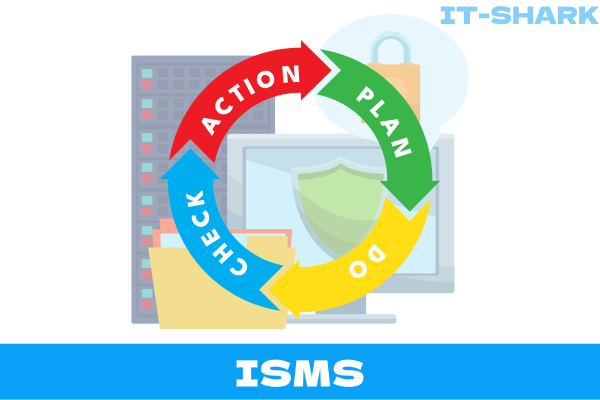

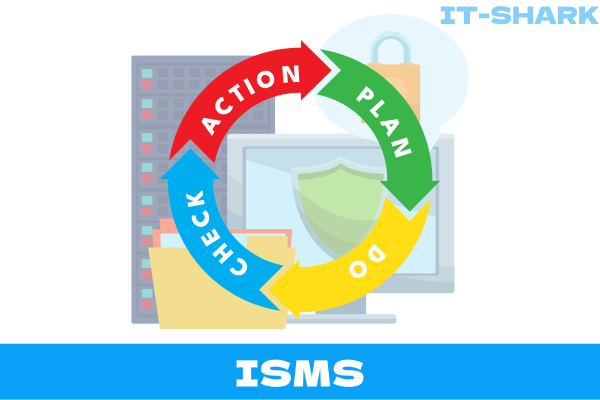

ISMS(情報セキュリティマネジメントシステム)

どうやったら組織的に情報セキュリティ対策できるのかなぁ?

色々と手法はあるけど…情報を守るには継続して改善をする必要があります。その仕組みである「ISMS(情報セキュリティマネジメントシステム)」について説明するね!

組織として情報セキュリティを守るには、セキュリティ対策をシステム化して継続的に改善をしていくことが大事です。

みんなセキュリティ守って!といったも何をどうすれば良いか分からないと思いますが、PDCAを繰り返していくことで、セキュリティ強度・可用性の高いシステム・組織ができあがります。

・Plan:情報セキュリティ対策の計画を策定

・Do:計画に基づいて対策を実行する

・Check:実行した結果を見直す

・Action:経営陣による改善・対応を行う

その行動を情報セキュリティマネジメントと呼び、システム化することが情報セキュリティマネジメントシステムです。

情報セキュリティ対策の考え方・方法

情報セキュリティ対策ってどうやって考えて、対策すれば良いのかな?

情報セキュリティ対策の考え方は大きく3つ・方法は4つに分類することができるよ!

それぞれの内容について解説します。

情報セキュリティ対策の考え方3選

まずは、情報セキュリティ対策の考え方を解説するね!

- 情報セキュリティ対策

ファイルの暗号化やログイン認証といった技術によるセキュリティ対策のことです。

攻撃を内部に侵入させない「入口対策」と侵入された後に被害を外部に広げない「出口対策」だけでなく、複数の対策を組み合わせる「多層防御」といった対策があります。

- 人的セキュリティ対策

内部関係者が不正を働かないように教育・訓練をしっかりと行い、組織的にセキュリティ対策を実施することが大事です。

- 物理的セキュリティ対策

USBでのデータ持ち出しであったり、トイレや昼休み、会議などで席を離れたときに、モニタ画面や机の上にあるメモ帳を見られたりと…物理的に情報を盗まれる可能性があります。

その対策として、離籍する場合は、「クリアスクリーン:画面ロックする」や「クリアデスク:机の上を整理し、引き出しも鍵付きでしっかりと管理」など…多くの対策を実施する必要があります。

情報セキュリティ対策の方法4選

次に、情報セキュリティ対策の方法について解説するね!

- 予防

セキュリティ事故が発生する前に、事前に対策を実施すること。

(例)定期的な情報セキュリティ教育など

- 防止・防御

セキュリティ脅威が発生しても、セキュリティ事故まで発展しないように情報を守ること。

(例)データ損失しないように定期的なデータバックアップなど

- 検知・追跡

・検知:セキュリティ事故が発生した後、直ぐに検知して気付けること。

(例)IDS(不正侵入検知システム)など

・追跡:どのように事故が起きたかを追跡できること。

(例)アクセスログの収集など

- 回復

セキュリティ事故が発生した後、元の状態に復旧すること。

(例)ロールフォワード、ロールバックなど

不正行為・セキュリティ攻撃の原理

次は、不正行為やセキュリティ攻撃をする人の原理について説明するね!

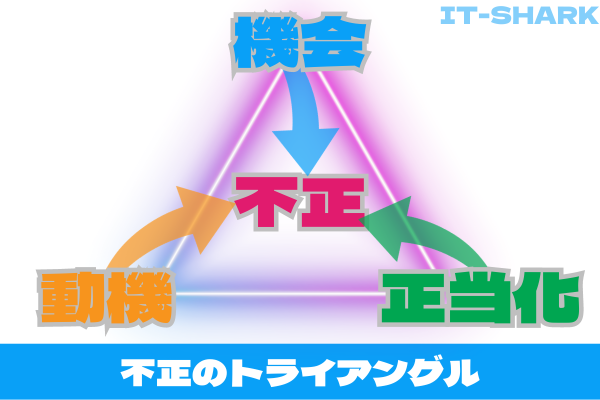

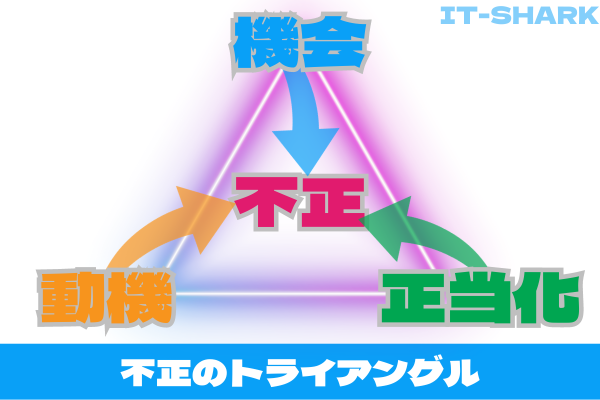

不正のトライアングル

不正行為ってどうして発生するのだろう?

不正行為とは「機会」「動機」「正当化」という3つの不正のトライアングルが揃うと発生しやすいといわれているよ。

- 機会

不正行為の実行が可能な環境のことです。

(例)個人的なUSBメモリを会社のPCで使用可能など

- 動機

不正行為を働くための状況・事情のことです。

(例)会社に恨みがある、残業代が支払われないなど

- 正当化

不正行為を行っても問題ない・悪くないとすること。

(例)顧客データを横流ししても会社には黙っていれば問題ないなど

情報セキュリティ攻撃者7選

情報セキュリティの攻撃者ってどんな人がいるのかな?

情報セキュリティの攻撃者は…色んな種類の人がいるよ!

その中の代表例7種類を紹介するね。

- 故意犯

意識的に犯罪を行う攻撃者のことだよ。

- 過失犯

犯罪の意思はもっていないのに注意義務をサボるといったことにより、罪を起こしてしまう攻撃者のこと - 詐欺犯

フィッシング詐欺や偽ショッピングサイトから個人情報を盗むような詐欺を行う攻撃者のことだよ。

- 愉快犯

サイバー攻撃を人や社会を相手に実施して、恐怖に怯えている姿を観察して喜ぶような攻撃者のことだよ。

- 内部関係者

従業員や派遣社員といった企業情報にアクセスできる権限を不正に利用して持ち出したり、改ざんするような悪質な攻撃者のことだよ。

- ボットハーダー

ボットと呼ばれる、人間の代わりに作業するプログラムを利用してサイバー攻撃などを実行する攻撃者のことだよ。

- スクリプトキディ

クラッキングツールというインターネット上で公開されているツールを用いて不正アクセスをトライする攻撃者のことです。

幼稚な攻撃者という皮肉な意味も込められています。

みんなは使っちゃダメだよ!絶対に!!!

情報セキュリティ攻撃の動機3選

情報セキュリティ攻撃をする人って…どんな動機があるのかな?

情報セキュリティの代表的な動機について説明するね!

- サイバーテロリズム

ネットワークを対象として行われるテロリズムのことだよ。

人や社会に危害・打撃を与えるような非常に悪質な攻撃のことです。

- ハクティビズム

ハッカーの思想のことで、「政治的」、「社会的」な思想の元、積極的にハッキングを行う攻撃のことだよ。

- 金銭奪取

金銭的に利益を不当に得ることを目的に行われる攻撃のことだよ。

顧客や個人情報といった金銭に繋がる情報も含まれます。

ハッカー・クラッカー

ハッカーって悪いイメージがある。合ってるかな?

世間的にはハッカー=悪のイメージがあるけど、本来の意味とは違うから解説するね!

- ハッカー

コンピュータや電子回路といった技術的に深い知識を使って、課題を解決する人のことだよ!

その行為をハッキングと呼びます。

- ホワイトハッカー

専門的な技術や知識を善良な方面に使う人のことをホワイトハッカーと呼びます。

- クラッカー

不正アクセスを行う人のことだよ。

サイバー攻撃のモデル

サイバー攻撃の代表的なモデルについて説明するね!

ATT&CK(Adversarial Tactics Techiniques & Common Knowledge)

ATT&CKってなに?

ATT&CKとは、MITRE社が開発している攻撃者の手法や戦術を分析して作成されたセキュリティのフレームワークのことだよ!

脆弱性を中心に具体的な脆弱性が発見された後に攻撃者の行動をまとめたフレームワーク!

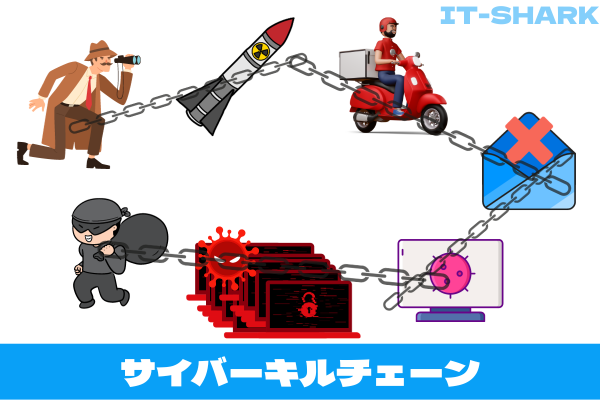

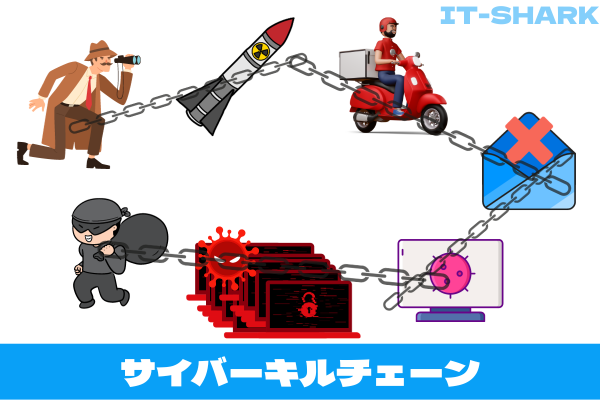

サイバーキルチェーン

サイバーキルチェーンってなに?

サイバーキルチェーンとは、サイバー攻撃を以下7段階に区分することで、攻撃者の意図や行動を理解できるようにしたモデルのことだよ!

- 偵察

攻撃対象となる組織や人物を調査して情報を収集する

- 武器化

エクスプロイトやマルウェアといった攻撃武器を作成する

- デリバリ

武器を届ける(マルウェアを感染させるための悪意をもったメール(添付ファイル/クリック誘導)など)

- エクスプロイト

ユーザに添付ファイルを開かせたり、クリックによるマルウェアを設置したWEBサイトに誘導してエクスプロイトコードを実行させる

- インストール

エクスプロイトコードの実行により、そのPCがマルウェアに感染

- C&C

マルウェアとC&Cサーバ間を通信させることで、遠隔操作を感染PCで実施し、追加のマルウェアやツールなどをダウンロード・実行することで感染拡大、内部情報を探し出す

- 目的の実行

探し出した内部情報を圧縮・暗号化してバレないように情報を持ち出す

最後の一言

他の参考書や問題集を多くも気になる方は以下記事を参考にしてね!